交换机作用

交换机是一种工作在数据链路层对流量进行转发的网络设备。主要应用于延长传输距离,解决冲突域,实现单播功能。

工作原理:

当流量进入交换机后,根据数据帧中的源MAC,建立该地址与交换端口的映射,并写入MAC地址表中。再查看数据帧中的目的MAC,根据MAC地址表中的信息进行转发;如果MAC地址表中没有相关信息,则进行洪泛处理(目的MAC为全F);若划分VLAN,则向对应的VLAN进行洪泛。若收到的为广播帧或者组播帧,则直接进行洪泛交换机属于二层设备,基于MAC进行转发

交换机与集线器的区别

HUB为物理层设备,只能直接转发发电流;

交换机为数据链路层设备,可以将电流与二进制转换,实现了以下功能:

- 无限的传输距离

- 彻底解决了冲突—所有的接口可以同时收发数据

- 二层单播—物理寻址,在一个交换网络内,实现一对一通讯,保障了数据的安全,减少了垃圾数据量,降低的转发延时;

- 提高端口密度—可以增加更多的接口

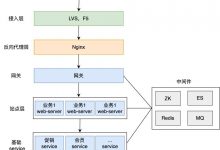

三层架构

接入层:终端接入 特点:接口密度大,性价比高,主要工作在二层,具有丰富的安全功能。

汇聚层:流量的集合;性能方向为核心层分散一点压力

核心层:路由高速转发

二层架构

将汇聚层和核心层合并。即核心层和接入层

以前合并的话对设备、技术都有很大的要求,性价比也不高

当下硬件设施快速提升,交换可以支持更多的板卡(模块);性价比、技术比以前好很多。

如图汇聚层两个交换机之间线路存在的必要性

VLAN之间通讯,有了这条线不可能让接入层交换机变为VLAN之间的流量转换的中转站,增加接入层交换机的负荷。

当上下连对角多条线路出现故障的时候我们就需要用接入层两个交换机之间的心跳线

配置OSPF等动态协议建立邻居就要去接入层中转

如图拓扑配置DHCP地址池的解决方案

两边同一个池地址切半

用DHCP中继,建立DHCP服务器

VLAN:虚拟局域网

配置思路:

- 交换机上创建vlan

- 交换机各个接口划分到对应的vlan中

- Trunk干道

- Vlan间路由–单臂路由(路由器的子接口)

Trunk干道

进入接口后先修改接口类型为trunk模式;在定义该trunk干道可以允许通过的vlan;默认trunk干道的PVLAN-类似cisco的native vlan为vlan1,默认vlan1的流量不标记,且其他添加到允许列表也可正常通过。

链路聚合

聚合时基于流转发,

六种转发方式:源IP,目的IP,源MAC 目的MAC 源目IP 源目MAC

做链路聚合:

链路聚合的接口分布在一个板卡上

链路聚合上分布在不同的板卡上

链路聚合的接口分布在不同的设备上

1)两台设备做了堆叠

2)两个设备做了虚拟化,把两个设备虚拟成一个

3)M-LAG技术可以把接口分散在不同的接口上

DHCP动态主机配置协议

DHCP动态主机配置协议是一个简化主机IP地址分配管理协议。可以让用户将DHCP服务器中的IP地址数据库中的IP地址动态地分配给局域网中的客户机,从而减轻网络管理员的负担。

数据包

Discover包

Offer包:服务器收到客户端的请求包时在地址里面查找合适的地址,加上租约和其他配置信息。

Request包:两种情况

- 客户端收到服务器很多offer包,客户端通常选择收到的第一个offer报文中的服务器回复Request包。此处存在安全问题,如果伪服务器比原始服务器先发送offer报文就可以达到欺骗的目的

- DHCP成功获取地址后,在地址使用租期过去1/2时会向服务器单播发送Request报文延续租期,如果没有收到服务器ACK报文,会在租期过去3/4时,会发送广播Request报文。

DHCP ACK包

服务器收到Request包后,回复ACK确认,客户端拿到IP地址

DHCP NAK包

服务器收到Request报文后,没有发现相应的租约记录或者应为某种情况无无法正常分配IP地址,就会发送该报文,告诉客户端无法分配合适的IP地址

DHCP Release包

客户端主动释放获取的地址

DHCP Decline包

客户端收到服务器回应的ACK报文后,通过地址冲突检测发现获取的地址冲突或者不可用,发送Decline报文

DHCP inform包

客户端获取更为详细的配置信息

DHCP饿死攻击:

攻击者持续大量的向服务器申请IP地址,导致服务器地址池地址耗尽,从而不能正常给客户分配地址。利用的漏洞:DHCP服务器无法分辨主机

防御:DHCP snooping(窥探)防饿死攻击—-致性检查(request报文帧头mac地址和chaadde报文字段是否相同,相同才转发)、限制接口允许学习的DHCP snoping绑定表项的MAC数量。

仿冒服务器攻击:

攻击原理:攻击者仿冒服务器,向客户端分配错误的网关地址等参数,导致客户无法正常的访问网络。利用的漏洞:主机无法分辨合法的服务器。

防御:DHCP Snooping防伪冒服务器攻击—配置信任接口和非信任接口(默认都为非信任接口,需要手动修改)

中间人攻击:

防御:交换机添加DHCP snooping表,查看映射,攻击不符合的报文

MSTP多生成树

继承了快速生成树的基础; 将多个vlan放置于一个组内,基于每个组一棵生成树;

不同组间的BPDU中优先级= 4096倍数+组号

端口角色

根端口

指定端口

替代端口:根端口挂了某一个接口代替为根端口即为替代端口

备份端口:代替指定端口即为备份端口

根接口替换时间为1~2S,根端口挂了代替端口不需要重新选举角色。

角色:

Discarding :丢弃状态,合并了blocking和listening 状态

Learning:学习状态

forwarding:转发状态

VRRP

虚拟路由冗余协议–公有协议

与HSRP的区别

1、多台设备

2、仅master发送hello

3、可以使用物理接口的ip地址来为网关地址

4、抢占默认开启

5、hold time 3s

VRRP在一个组内可以存在多台3层设备,存在一个master和多个backup

正常产生一个虚拟IP(可以为真实接口ip)和一个虚拟MAC

默认每1s来检测一次master是否活动 224.0.0.18 TTL=1 hold time 3s

选举规则:先优先级,默认100,大优;再接口ip地址大优;

特点:切换速度快;可以使网关的IP和MAC地址不用变化;网关的切换对主机是透明的;

可以实施上行链路追踪

在网关冗余技术中,ICMP重定向是失效的;故当上行链路DOWN时,网关将不会切换;

可以定义上行链路追踪—–该配置必须在抢占开启的情况下生效,且两台设备间的优先级差值小于下调值;若本地存在多条上行或下行链路,建议上行链路追踪配置时的下调值之和大于优先级差值—-所有上行链路全down时,才让备份设备抢占;下行链路大部分down时,可以让备份设备抢占;

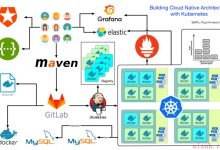

爱站程序员基地

爱站程序员基地